1Panel <= v2.0.5 远程命令执行(CVE-2025-54424)漏洞复现速记

前言

日常看漏洞资讯,看到这个漏洞。

1Panel以前接触过,是飞致云的产品。看漏洞描述是未授权的命令执行,那确实是一个严重漏洞。

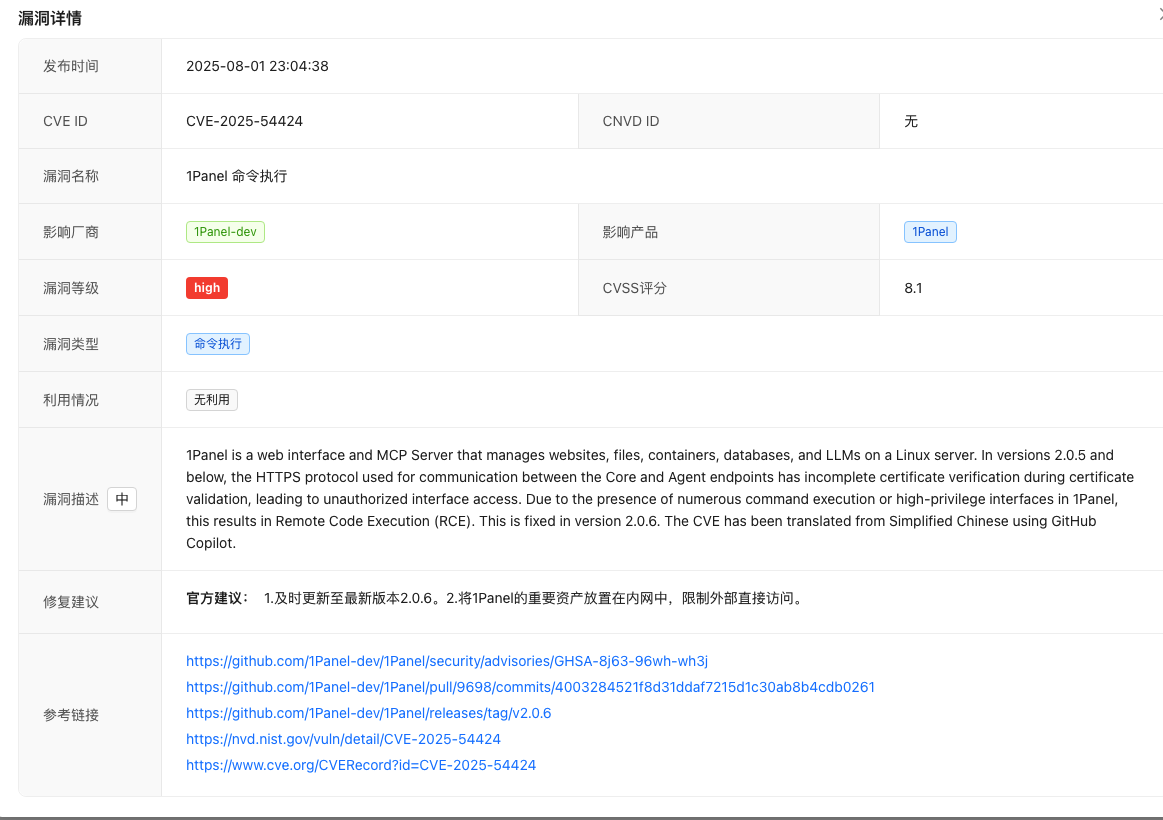

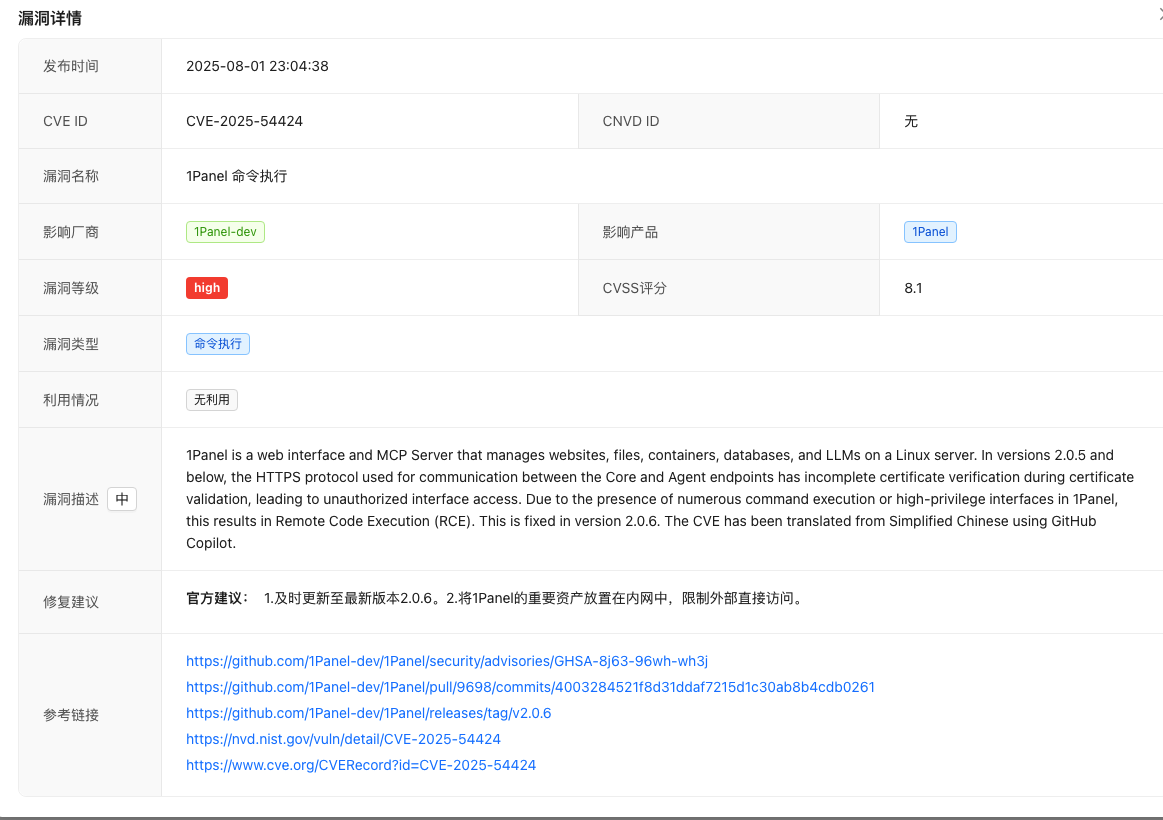

漏洞介绍

参考链接 Github Advisorie 写的十分清楚了,漏洞原因与审计过程,甚至POC都给了。

日常看漏洞资讯,看到这个漏洞。

1Panel以前接触过,是飞致云的产品。看漏洞描述是未授权的命令执行,那确实是一个严重漏洞。

参考链接 Github Advisorie 写的十分清楚了,漏洞原因与审计过程,甚至POC都给了。

这里所讲的信息收集不是指渗透测试阶段的信息收集,而是针对漏洞分析文章/漏洞复现截图,但是鉴于国内法律风险问题/炫技等各种原因,对关键信息(目标/组件/漏洞POC)打码的场景。

某智能物联平台被披露有一个未授权的命令执行漏洞,问朋友拿到了源码,简单分析一下。

拿到的是jar包,先用idea创建一个空项目,然后将jar包和lib文件都以库的形式导入。

意外拿到该网关源代码,之前该网关已经被披露了不少RCE漏洞。

面向过程式代码,比较老旧了,没有啥看的欲望,简单审计一下做个记录。

外网用的还是很多。